Least Privilege by Design

Alle identiteiten — service principals, managed identities, agentic AI agents — krijgen minimale rechten. RBAC-toewijzingen zijn gedocumenteerd als code en worden periodiek gereviewed. Geen permanente privileged access zonder just-in-time workflow.

RBAC als codeJIT privileged accessManaged identities (geen secrets)Periodieke access review

Audit Trail op Elke Actie

Elke change, deployment en agentic actie wordt gelogd in Azure Activity Log en Log Analytics. Audit logs zijn onveranderlijk, centraal opgeslagen en beschikbaar voor compliance-audits. Retentie conform beleid.

Azure Activity Log (90 dagen +)Log Analytics (retentie configureerbaar)Agentic action log met contextOnveranderlijke log-opslag

Change Control & Approvals

Alle changes via PR-workflow met verplichte review. Risicovolle changes (policy wijzigingen, netwerk perimeter, identity changes) vereisen menselijke goedkeuring via CI/CD approval gates of agentic risk gate. Geen directe portal-changes in productie.

PR-workflow verplichtCI/CD approval gatesAgentic risk gate (high-risk)Change log in versiebeheer

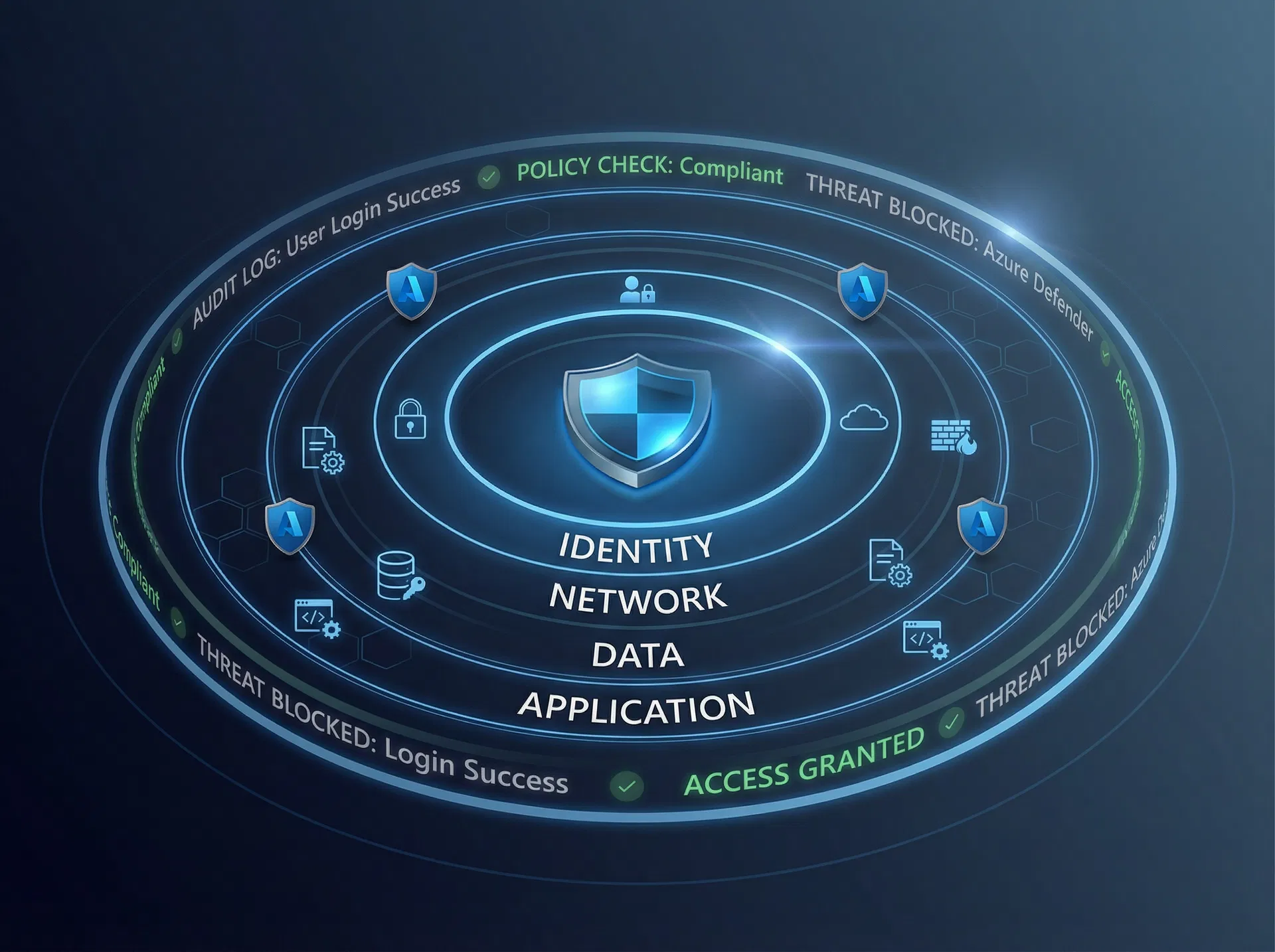

Security Posture Management

Defender for Cloud CSPM geeft een continu beeld van de security posture. Aanbevelingen worden geprioriteerd en bijgehouden als backlog. Secure Score als KPI in maandelijkse rapportage.

Defender for Cloud CSPMSecure Score als KPIAanbevelingen als backlogMaandelijkse posture review