Scenario-gerichte Azure oplossingen

Per oplossing: het probleem, onze aanpak, deliverables, Azure services en risico/controls.

Landing Zone & Infrastructure as Code

Het probleem

Organisaties die Azure opschalen zonder een gestandaardiseerde landing zone krijgen te maken met inconsistente configuraties, governance-gaten en hoge operationele kosten. Elke subscription wordt een snowflake.

Onze aanpak

We implementeren een Azure Landing Zone op basis van de Microsoft CAF IaC Accelerator. Platform landing zone (connectiviteit, identity, management) als Bicep of Terraform code, met Azure Verified Modules als building blocks. Alles in versiebeheer, alles via CI/CD.

Deliverables

- Platform landing zone (Bicep of Terraform + AVM)

- Management group hiërarchie als code

- Subscription vending machine

- Hub-spoke of Virtual WAN netwerk-topology

- CI/CD pipeline met lint + what-if + approval

- Architectuurdiagram + operationeel handboek

Azure Services

Risico's & Controls

Risico's

- Bestaande resources buiten IaC-scope

- Drift tussen code en werkelijkheid

- Breaking changes in AVM-modules

Controls

- Import bestaande resources in IaC

- Drift-detectie via Azure Policy

- Module versie-pinning + changelogs

- PR-checks: lint + what-if verplicht

Governance as Code

Het probleem

Governance via de Azure Portal is niet schaalbaar: policies worden handmatig aangemaakt, niet gereviewed, niet getest en niet gedocumenteerd. Compliance-scores zijn reactief in plaats van proactief.

Onze aanpak

Policy-initiatieven als code in versiebeheer. Elke policy-wijziging via PR met review en geautomatiseerde compliance-check. Assignments via CI/CD. Remediation runbooks voor non-compliant resources. Maandelijkse compliance-rapportage automatisch gegenereerd.

Deliverables

- Policy-initiatieven als code (CIS/MCSB-aligned)

- Policy as Code workflow (PR → review → deploy)

- Compliance dashboard (Azure Policy + Workbooks)

- Remediation runbooks

- RBAC-model als code

- Maandelijkse compliance-rapportage

Azure Services

Risico's & Controls

Risico's

- Deny-policies blokkeren legitieme workloads

- Policy-scope te breed of te smal

- Compliance-score als doel i.p.v. middel

Controls

- Audit-mode eerst, deny na validatie

- Scope-review per policy initiative

- Exemption-workflow als code

- Maandelijkse policy-review meeting

Multi-tenant Beheer

Het probleem

Organisaties met meerdere Azure-tenants (klanten, business units, subsidiaries) hebben geen gecentraliseerd beheer. Elke tenant vereist aparte accounts, aparte tooling en aparte rapportage.

Onze aanpak

Azure Lighthouse maakt delegated resource management mogelijk vanuit één managementtenant. Geen accounts in klanttenants, volledige RBAC-gestuurde delegatie. Cross-tenant resource queries via Azure Resource Graph. Gecentraliseerd monitoring en compliance overzicht.

Deliverables

- Azure Lighthouse delegatie-configuratie als code

- Cross-tenant RBAC-model

- Gecentraliseerd monitoring dashboard

- Geautomatiseerde onboarding nieuwe tenants

- Cross-tenant policy compliance overzicht

- Operationeel handboek multi-tenant beheer

Azure Services

Risico's & Controls

Risico's

- Tenant-grenzen per ongeluk overschreden

- RBAC-scope te breed (privilege escalation)

- Klantdata zichtbaar in managementtenant

Controls

- Least privilege RBAC per delegatie

- Lighthouse-scope beperkt tot specifieke resource groups

- Geen data-replicatie naar managementtenant

- Delegatie-audit log in klant- en managementtenant

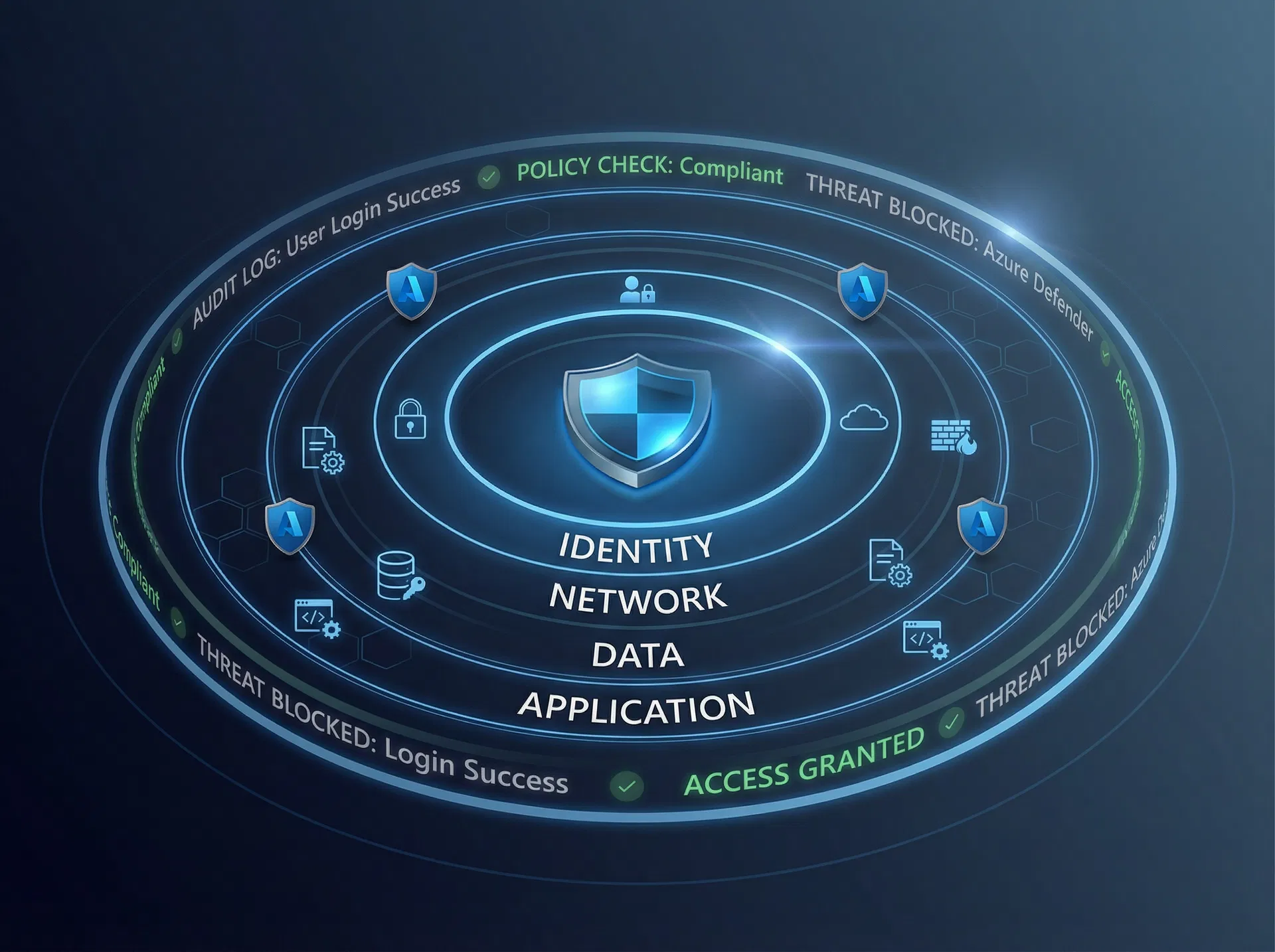

Observability & SecOps

Het probleem

Zonder enterprise monitoring-architectuur zijn incidenten reactief, compliance-checks handmatig en security posture onzichtbaar. Logs zijn verspreid over subscriptions zonder centrale analyse.

Onze aanpak

Implementatie van een enterprise monitoring-architectuur: gecentraliseerde Log Analytics workspace, diagnostics-configuratie voor alle resources als code, alerting, dashboards en Defender for Cloud CSPM. OpenTelemetry voor applicatie-observability.

Deliverables

- Log Analytics workspace architectuur

- Diagnostics-configuratie als code (Azure Policy)

- Alert rules + action groups

- Azure Workbooks dashboards (ops + security)

- Defender for Cloud CSPM configuratie

- Application Insights + OpenTelemetry setup

Azure Services

Risico's & Controls

Risico's

- Log Analytics kosten bij hoog volume

- Alert fatigue door te veel alerts

- CSPM aanbevelingen niet geprioriteerd

Controls

- Data retention policy + sampling

- Alert severity-matrix + escalatie-pad

- CSPM score als KPI in rapportage

- Maandelijkse alert-review

Agentic Operations

Het probleem

Operations teams worden overspoeld door alerts, drift-meldingen en routine-taken. Handmatige remediatie is traag, inconsistent en niet auditeerbaar. Maar volledig autonome AI is een risico zonder controls.

Onze aanpak

Agentic AI detecteert drift, incidenten en anomalieën via Azure Monitor en Resource Graph. Low-risk acties (configuratie-correctie, scaling) worden automatisch uitgevoerd. High-risk acties (policy wijzigingen, netwerk perimeter) wachten op menselijke goedkeuring. Elke actie in de audit trail.

Deliverables

- Agentic operations workflow (planner + executor agents)

- Risk gate configuratie (low/high risk classificatie)

- Human-in-the-loop approval workflow

- Audit trail integratie (Azure Activity Log + Log Analytics)

- Post-incident rapportage (automatisch gegenereerd)

- Agent telemetry dashboard (OpenTelemetry)

Azure Services

Risico's & Controls

Risico's

- Agent voert ongewenste acties uit

- Iteratie-loop zonder terminatieconditie

- Security trimming: agent ziet te veel data

- Audit trail onvolledig

Controls

- Iteratie-cap per agent run

- Least privilege voor agent-identiteiten

- Risk gate: alle high-risk acties naar human approval

- Elke actie gelogd met context + redenering

- Rollback plan verplicht vóór executie